| |

|

De redactie bestaat uit:

CorVerm (Eindredacteur)

ErpCity

femke98

K1pje

leofact

OctaFish

Aan deze nieuwsbrief hebben ook meegewerkt:

Maxstar

De redactie is te bereiken op nieuwsbrief@helpmij.nl. Naar dit e-mailadres géén vragen sturen die betrekking hebben op computers en dergelijke. Deze horen op het forum geplaatst te worden.

Oplage

De nieuwsbrief wordt naar 30392 unieke e-mailadressen verstuurd. Deze e-mailadressen zijn via opt-in geselecteerd.

Adverteren

Indien u een advertentie wilt laten plaatsen in deze nieuwsbrief neem dan contact op met de redactie.

Aan- en afmelden

Om u aan te melden voor de nieuwsbrief kunt u naar deze pagina gaan.

Wilt u de volgende uitgaven niet meer ontvangen, dan kunt u zich hier afmelden. Is deze nieuwsbrief naar u doorgestuurd en wilt u hem zelf ontvangen? Ga dan naar deze pagina en meldt u aan. U zult dan automatisch de volgende nieuwsbrief ontvangen.

Wilt u nog eens een artikel nalezen? Wanneer u lid van de vereniging bent, kunt u hier in oude nieuwsbrieven bladeren.

|

|

Voorwoord

|

Auteur: CorVerm

|

|

Er is heel wat te doen geweest binnen de redactie. We hebben het druk gehad met de vraag of startpage.com nou wel zuiver op de graat is of niet. De aanleiding was een vraag/opmerking op het forum dat genoemde zoekmachine malware zou bevatten. Of dat werkelijk zo is lees je in de artikelen die over dat onderwerp zijn geschreven. Vergeet vooral niet het artikel “Browser hijackers en ongewenste startpagina’s” te lezen, want in dat artikel wordt haarfijn uitgelegd hoe het kan dat ongewenste zaken met een op het oog “schoon” programma mee geïnstalleerd worden.

Gisteren deed ik het nog. Misschien herinner je je deze reclameboodschap nog van een dame die, met behulp van een bepaald merk, zelf soep maakte. Nou, ik deed het gisteren ook nog. Het programma FreeFileSync (dat ik al jaren gebruik) gaf aan dat er een nieuwe versie beschikbaar was. Wil je die downloaden? Ja, dat wilde ik wel. Dus de nieuwe versie binnengehaald en geïnstalleerd. Tot mijn grote verbazing was AVG PC Tune Up met FreeFileSync meegekomen en dus ook geïnstalleerd. Hoe kan dat in vredesnaam? Elk venster van de installatieprocedure heb ik nauwkeurig in de gaten gehouden en er werd totaal niet gerept over het feit dat AVG PC Tune Up mee zou komen, of welk ander programma dan ook. Gelukkig kun je AVG PC Tune Up ook weer op de normale wijze de-installeren, wat ik dan ook snel gedaan heb.

Het ligt dus vaak niet aan jezelf als je op ongevraagde programma's getrakteerd wordt.

Schaam je niet als het jou overkomt, maar let wel goed op waar je software vandaan haalt. In mijn geval was er niets te kiezen in de zin van waar je de software vandaan haalt. Ik ging slechts naar de site van de maker van FreeFileSync en was te klos. Daarom wijs ik je toch nog even op het artikel “Browser hijackers en ongewenste startpagina’s”. Doe er je voordeel mee.

Een trouwe lezer van de nieuwsbrief schreef vorige maand: ik lees al jaren met veel genoegen de nieuwsbrief. Aangezien ik overgestapt ben naar een Apple-machine vind ik niet veel meer van mijn gading in de nieuwsbrief. Voor deze schrijver en alle andere Apple-gebruikers hebben we goed nieuws. We hebben iemand bereid gevonden om artikelen over Apple te schrijven. Even geduld, het komt er aan.

|

Is startpage.com veilig?

|

Auteur: CorVerm

|

|

We gaan het over startpage.com hebben. Waarom? In de vorige nieuwsbrief (rubriek Varia) hebben we deze zoekmachine aangeprezen als volkomen veilig. De aanbeveling kwam er op neer dat startpage.com, en haar zuster-zoekmachine Ixquick de enige zoekmachines zijn die door onafhankelijke privacy-instanties zijn gecertificeerd en die je IP adres niet opslaat noch jouw zoekgedrag volgen.

We kregen een melding dat genoemde zoekmachine niet veilig zou zijn en malware zou bevatten. De schrik sloeg mij, als aanbeveler van startpage.com, om het hart. Een kleine zoektocht op het internet leerde dat dat inderdaad het geval zou kunnen zijn. Dus duik je in die materie om te achterhalen hoe het in werkelijkheid zit met die malware.

Wij zijn tot de volgende conclusie gekomen: startpage.com is veilig. De zoekmachine wordt, net als iedere andere zoekmachine die je wil gebruiken, gewoon aan het lijstje zoekmachines toegevoegd. Het laat zich dan ook gewoon op de reguliere wijze verwijderen, zoals dat bij elke andere zoekmachine in zijn werk gaat. Het past niets op een ongewenste manier aan, geen startpagina en geen zoekmachine.

Tegenover de bewering dat startpage.com malware zou bevatten kunnen we heel andere geluiden stellen. Ik stel voor dat je onderstaande sites bezoekt zodat je zelf kunt zien dat de site zelf veilig is. (Met dank aan collega K1pje)

De laatste link brengt je bij VirusTotal en die maakt gebruik van maar liefst 52 verschillende scanners.

Geen wanklank is daar te zien.

Dan gaan we Europa in, want European Privacy Seal for Ixquick and Startpage heeft een certificaat afgegeven voor deze zoekmachine.

Uit ervaring weten we dat, mits je de zoekmachine via de site hebt toegevoegd, deze veilig is. Malwarebytes, adwcleaner, Eset Smartsecurity en F-secure vonden helemaal niets dat ook maar enigszins op malware lijkt.

Mee geïnstalleerd met een ander programma?

Een ander verhaal wordt het als startpage.com met één of ander programma stiekem mee geïnstalleerd is wordt. Want: “dergelijke ongewenste startpagina’s zoals StartPage.com worden met name verspreid via gratis software welke gebundeld is met adware, en passen geheel ongevraagd je ingestelde startpagina aan en de gebruikte zoekmachine van je browser”. Van dat laatste is geen sprake als je de zoekmachine gewoon van de site van startpage.com instelt.

De andere kant van het verhaal

Onverlaten kunnen misbruik maken van van alles en nog wat. Zo ook met startpage.com. Zij stoppen hun eigen rotzooi in de zoekmachine en sturen dat stiekem mee in één of ander programma. Als je dat programma nietsvermoedend installeert ben je de sjaak, dan zit je met de gebakken peren. En inderdaad zul je dan maatregelen moeten nemen om van de rotzooi af te komen. Lees dan hier hoe dat moet.

Startpage.com verwijderen

|

|

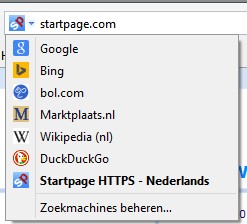

Vallen de zoekresultaten tegen of wil je hoe dan ook van de zoekmachine af, dan is dat echt een makkie. Nogmaals, als je die tenminste via de site hebt toegevoegd. Hiernaast een afbeelding van het lijstje zoekmachines in Firefox. Klik op het kleine pijltje om de lijst zichtbaar te maken. Klik op Zoekmachines beheren, kies een andere zoekmachine en verwijder Startpage.

|

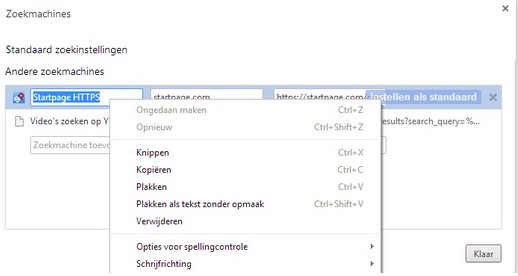

In Google Chrome werkt het bijna net zo.

Druk op ALT+F, kies voor Instellingen. Scrol iets naar beneden om de optie Zoekmachines beheren aan te kunnen klikken. Klik met rechts om Startpage te kunnen verwijderen.

Tot slot Internet Explorer. Druk op ALT+X en ga naar invoegtoepassingen beheren. In het linkervenster klik je op zoekmachines en verwijder Startpage

Voor alle browsers geldt dat je eerst een andere standaardzoekmachine in moet stellen voordat je Startpage kunt verwijderd.

|

Browser hijackers en ongewenste startpagina’s

|

Auteur: Maxstar

|

|

Menig computergebruiker kent het fenomeen “browser hijacking” wellicht wel. Misschien heeft u zelf wel eens last gehad van een dergelijke startpagina-kaper in uw gebruikte browsers die moeilijk of niet te verwijderen was. Of een aangepaste zoekmachine, een toolbar of andere adware wat zich ongevraagd in Internet Explorer, Firefox, Google Chrome heeft weten te nestelen.

De meest voorkomende oorzaak van “browser hijacking” is het installeren van gratis software of programma’s waarvan de installatiebestanden zijn voorzien van optionele software. Dit soort bestanden worden aangeduid als “wrappers”. Gekende websites zijn bijvoorbeeld Softonic, Cnet, Brothersoft en Portalux die dergelijke software via gebundelde downloads aanbieden.

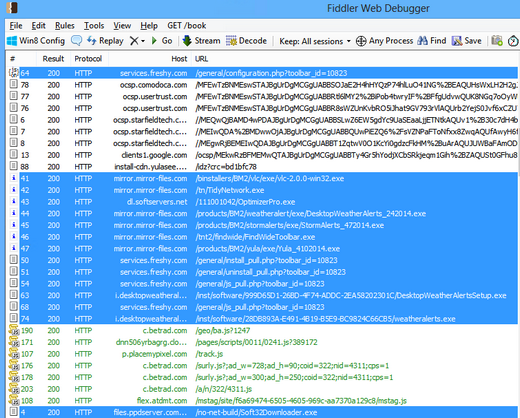

In de meeste gevallen zal in de EULA (End User License Agreement) wel vermeld staan dat er automatisch een toolbar of een browserextensie wordt geïnstalleerd, en of automatisch uw startpagina en of zoekmachine van uw browser zal worden aangepast. Maar menig computergebruiker zal dit op voorhand niet lezen, en meestal krijgt u bij de standaardinstallatie van een programma ook niet de keuze om de optionele software uit te schakelen. Dit kan echter enkel en alleen bij een aangepaste installatie. Al bestaan er natuurlijk ook uitzonderingen waarbij de optionele software geheel zonder medeweten van de gebruiker zal worden geïnstalleerd.

Browser Hijacking

In de categorie “browser hijackers” kan er onderscheid gemaakt worden tussen twee varianten: legitieme startpagina’s die zich echter wel ongevraagd in uw browser nestelen, en de kwaadaardige varianten die geclassificeerd kunnen worden als adware en malware.

Eén van de meest bekende varianten is bijvoorbeeld Ask.com behorende tot de Ask Toolbar. Maar ook Startpage.com van Ixquick is zo’n variant die vaak gebundeld is bij software en optioneel of ongevraagd uw startpagina zal aanpassen en de eigen zoekmachine in de browser zal instellen, maar niet direct schadelijk zijn en als adware en malware zijn te classificeren.

Bij de kwaadaardige “browser hijackers” is het kenmerkend dat deze zich vaak niet makkelijk laten verwijderen. Deze variant kan dan echter ook een potentieel risico vormen bij het geïnfecteerd raken met andere malware. Dit komt mede door het feit dat de informatie van deze websites niet of nauwelijks gefilterd wordt op domeinen waarvan het bekend is dat deze malware verspreiden.

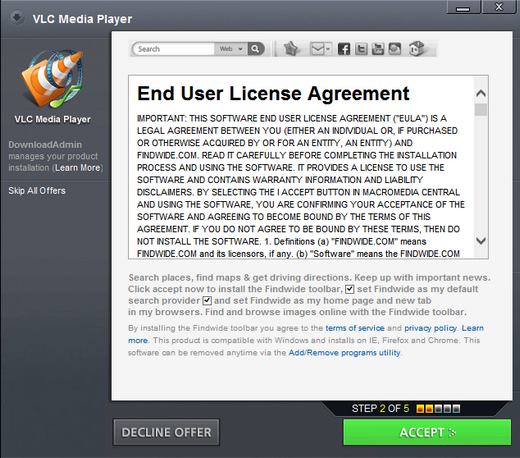

Een paar voorbeelden uit deze categorie zijn bijvoorbeeld Nationzoom, AwesomeHP, Qone8, Findwide en vele andere varianten. Deze passen niet alleen de startpagina van uw browser aan, maar ook de snelkoppelingen van uw browsers zodat deze altijd met de startpagina-kaper gestart zal worden ook al staat uw eigen startpagina in de gebruikte browser ingesteld.

Voorkomen is beter dan genezen

Afgezien van het feit dat dergelijke browser hijackers en ongewenste software prima is te verwijderen met de juiste tools en een goede analyse, gaat het gezegde “voorkomen is beter dan genezen” zeker op. Maar wat kunt u nu zelf doen om de dergelijke ongewenste software te voorkomen? Begin dit jaar heb ik daar een artikel over geschreven en gemakshalve, en voor het overzicht van het artikel hieronder de betreffende link.

Adware en browser hijackers voorkomen

Gratis software en de addertjes onder het gras?

Zoals reeds vermeld is het installeren van gratis software de meest voorkomende oorzaak bij dergelijke problemen. Anno 2014 is er dan ook een enorme toename omtrent verspreiding van potentieel ongewenste software. Wanneer u bijvoorbeeld via Google naar een bepaald programma zoekt let dan altijd goed op welke links u gebruikt voor het downloaden van software.

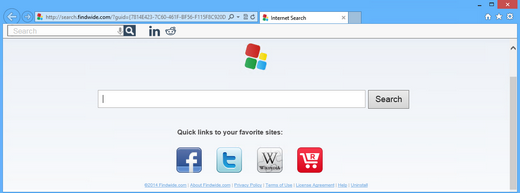

Op de onderstaande afbeelding ziet u bijvoorbeeld een viertal links voor het downloaden van VLC Media Player. Echter alleen de website in het groene kader biedt een schoon installatiebestand aan. De overige drie sites linken allemaal naar een wrapper die oftewel ongewenste software al dan niet adware bevatten.

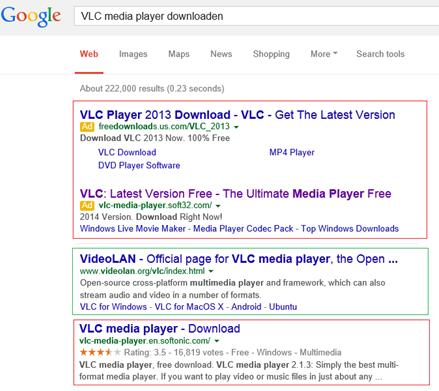

Op de onderstaande afbeelding van een web debugger ziet u bijvoorbeeld wat er allemaal op de achtergrond wordt gedownload bij het installeren van een programma dat optionele software bevat. Alle in het blauw gearceerde regels behoren tot de gebundelde software, die optioneel en of ongevraagd op uw computer zal worden geïnstalleerd.

Bij de meeste gratis software kunt u via de mogelijkheid voor het uitvoeren van een aangepaste installatie dergelijke optionele software uitvinken. Maar er bestaan ook wrappers die deze optie niet bieden en geheel onopgemerkt en op de achtergrond de extra c.q. ongewenste software en of adware op uw computer installeren.

In de eerste plaats is het daarom belangrijk om nooit zomaar snel door een installatieprocedure heen te klikken, en zonder te lezen kiezen voor “accept”, “next”, “volgende”. Bij sommige wrappers dient u specifiek te kiezen voor “Decline offer”. Zodra u namelijk op accept klikt gaat u direct akkoord met de installatie van de ongewenste software die bijvoorbeeld uw startpagina van uw browser kaapt, een toolbar of andere zoekmachine instelt.

Op de onderstaande afbeelding ziet u een voorbeeld van VLC Media Player die in plaats van alleen VLC Media Player ook een viertal extra programma’s installeert. In dit geval zal de Findwide toolbar geïnstalleerd worden, maar ook Findwide.com als startpagina en zoekmachine worden ingesteld. Maar ook Yula, een adware-variant uit de Sambreel familie en een dubieuze register-cleaner worden geïnstalleerd wanneer u middels de knop “accept” door de installatie heen klikt.

Waarom detecteert mijn virusscanner dit niet?

Niet alle virusscanners en beveiligingssoftware zijn uitgerust met een functionaliteit met betrekking tot het detecteren van PUPs (Potentieel Ongewenste Software), en/of is dit niet standaard ingeschakeld. Dergelijke software valt dan ook niet direct in de categorie malware, en is het vaak de keuze van de gebruiker om dergelijke software wel of niet te gebruiken.

Echter voegen steeds meer fabrikanten van beveiligingssoftware een functionaliteit toe voor detectie van Potentieel Ongewenste Software. Mocht het gebruikte beveiligingspakket niet beschikken over zo’n optie dan kunt u bijvoorbeeld naast uw primaire beveiligingspakket een aanvullende malwarescanner installeren. Bijvoorbeeld Malwarebytes Anti-Malware dat een uitstekende detectie op Potentieel Ongewenste Software heeft.

Meer informatie over het voorkomen van PUPs kunt u terug vinden in het volgende artikel:

Voorkom adware en PUPs met Malwarebytes Anti-Malware

|

Kanaal van de maand is Nixie Pixel

|

Auteur: femke98

|

|

Kanaal van de maand is deze keer het YouTube kanaal van Nixie Pixel. Nixie Pixel is een vrouw van 26 jaar, geboren in Rusland maar geadopteerd door een, naar wat ze zelf zegt, geweldige familie in Massachusetts. Ze is opgegroeid met computergamen en gamen op consoles zoals de Atari 2600. Ze is altijd onder de indruk geweest van hoe games in elkaar steken en ze is volgens eigen zeggen altijd een technology-geek geweest. Momenteel woont ze in Sacramento, Californië.

Op een dag heeft ze haar baan opgezegd om haar droom, een eigen bedrijf, werkelijkheid te maken. Ze herontdekte de liefde om over games, video's en muziek te praten. Op YouTube verschenen al snel de eerste filmpjes van haar over games, video's en muziek bewerking. Ze wilde hiermee de mensen inzicht geven in games voordat men overging tot de aanschaf hiervan.

Sinds een jaar of 4 heeft zij Linux als

besturingssysteem ontdekt en middels YouTube filmpjes probeert zij anderen te helpen met haar ervaringen. Ze hoopt dat ze met deze video-instructies kan helpen voorkomen dat mensen in dezelfde valkuilen stappen als zij heeft gedaan. Let op: alle filmpjes zijn in het Engels.

|

Over de Linux filmpjes:

Een hele leuke en interessante video is Linux VS Windows.

http://youtu.be/7G7TJyZPKPo

Andere titels van haar hand zijn:

- Zeven zaken die je na installatie van Mint nog moet doen

- Hoe installeer je Steam op Linux

- Vier tips en trucs om Ubuntu te versnellen

- De Linux file systeem uitgelegd

- BASH Basics – Intro to the Command Line

|

|

Nixie Pixel geeft aan dat Bash Basics deel 1 is van een serie. Op haar YouTube kanaal zul je ongetwijfeld het vervolg kunnen vinden alsmede de hele lijst van video's die ze gemaakt heeft over Linux maar ook over andere zaken. Haar YouTube kanaal kan je HIER vinden.

Veel plezier met Nixie Pixel!

|

Access Hoofdstuk 23

|

Auteur: OctaFish

|

|

Inloggen op een database

In de vorige hoofdstukken over Werken met Recordsets hebben we gewerkt met formulieren die met behulp van VBA en Recordsets werden gekoppeld aan de gegevens. Een techniek die er voor kan zorgen dat de belasting op de database zo laag mogelijk wordt gehouden. In een eerder hoofdstuk heb ik behandeld hoe je een formulier kunt gebruiken om gebruikers al dan niet geforceerd uit de database te zetten, ook weer met het oogmerk van minimale belasting van de database.

In dit hoofdstuk gaan we ons bezighouden met een onderdeel waar regelmatig naaar gevraagd wordt in het Access forum, en daarom voldoe ik graag aan die vraag. Die luidt: “Hoe kun je de gebruikers toegang geven tot de database met verschillende rechten?” Op deze vraag zijn verschillende antwoorden mogelijk. In dit hoofdstuk gebruik ik de techniek om met behulp van een gebruikerstabel de rechten vast te leggen, en deze rechten uit te lezen als de gebruiker inlogt.

De gebruikerstabel

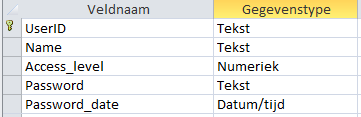

Laten we eens kijken naar hoe zo’n gebruikerstabel er uit ziet.

We gebruiken een aantal (redelijk logische) velden zoals [UserID], en [Name] om de gebruiker te identificeren, een veld [Access_level] voor het toegangsniveau en twee velden welke we gebruiken om het wachtwoord te controleren: [Password] en [Password_date]. Dat laatste veld is niet noodzakelijk, maar kun je gebruiken om de gebruiker te dwingen om regelmatig zijn/haar wachtwoord te wijzigen.

We gaan nu niet meer in op het maken van een formulier met keuzelijsten, want die kennis zou je ondertussen moeten hebben. We gaan dus meteen kijken naar de specifieke kenmerken van het formulier, zoals wat er gebeurt als het wachtwoord is verlopen.

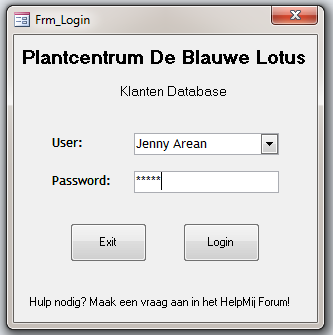

Het Opstartformulier

De database moet natuurlijk gelijk openen met het inlogscherm, anders heeft het inlogscherm niet zoveel zin. Dus in de Eigenschappen van de database heb je ingesteld dat het formulier opstart met het formulier frm_Login. Dat ziet er dan zo uit:

Je ziet een keuzelijst met al ingevoerde gebruikers, en een tekstvak voor een wachtwoord. Dat wachtwoord is opgemaakt met de notatie Password, zodat je niet ziet wat er wordt ingevoerd. Wel zo veilig! Je kunt overigens afdwingen dat het wachtwoord hoofdlettergevoelig is of niet, een optie die we later nog aangeven.

Als het wachtwoord is ingetypt, klik je op de knop <Login> om de database te openen. Althans: als het wachtwoord correct is, en niet is verlopen. In het eerste geval kom je de DB uiteraard niet in, en in het tweede geval moet je het wachtwoord eerst veranderen voordat je verder kunt.

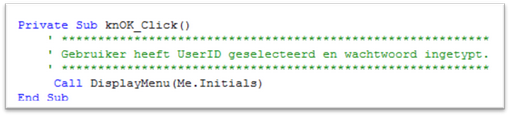

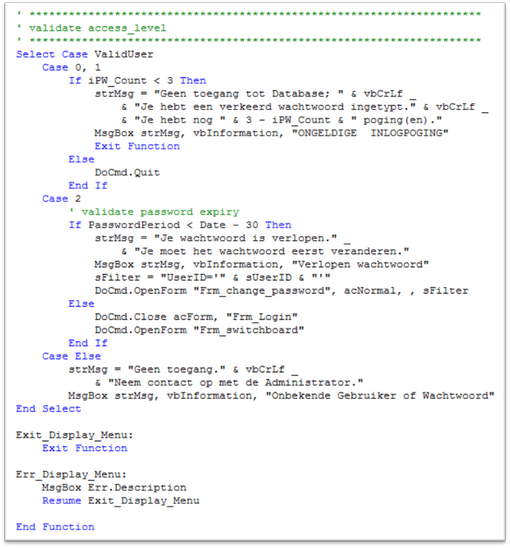

Laten we de code eens bekijken die het e.e.a. regelt!

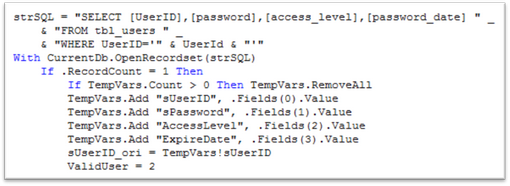

Voor het inloggen gebruiken we een functie die we aanroepen, die hier DisplayMenu heet. We gebruiken hierbij de keuzelijst Initials waarmee we de Gebruikersnaam hebben geselecteerd. Deze UserID wordt dus meegenomen als parameter in de functie-aanroep.

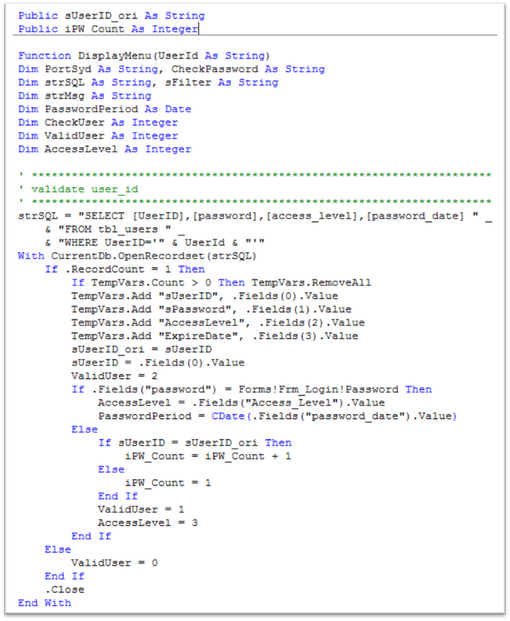

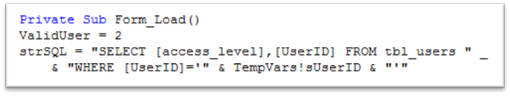

Eén van de eerste handelingen die we doen, is het vullen van de Globale variabele sUserID. Deze wordt in de algemene sectie van de module gedeclareerd. De reden om dit zo te doen, is dat we de waarde van de UserId ook op andere momenten nodig hebben.

We beginnen de functie uiteraard met het declareren van de noodzakelijke variabelen. Daarna maken we een SQL string die in de tabel tbl_Users kijkt of de ingevoerde gebruiker voorkomt. Dat is natuurlijk zo, want de keuzelijst waarmee we een gebruiker selecteren is gebaseerd op dezelfde tabel. Maar het gaat ons om de controle van het wachtwoord, en om de controle van de verloopdatum van dat wachtwoord.

Voor het geval er toch iets is fout gegaan met het invoeren (of meenemen met de functieaanroep) van de UserID, doen we een check op het vinden van het User record. Bij het vinden ervan, wordt de UserID eerst in een back-up variabele (sUserID_ori) gezet. Daarna geven we de variabele ValidUser de waarde 2 omdat we met een geldige gebruiker te maken hebben. Het veld [Password] wordt nu gecontroleerd a.d.h.v. wachtwoord dat op het formulier is ingevuld en als dat overeenkomt, wordt het toegangsniveau toegewezen aan de variabele AccessLevel. Tevens wordt de verloopdatum van het wachtwoord in de variabele PasswordPeriod gezet.

Als de gebruiker het wachtwoord niet correct heeft ingevoerd, wordt een teller opgehoogd. Deze teller wordt in het volgende deel gecontroleerd, want de gebruiker krijgt maar 3 pogingen om een wachtwoord correct in te voeren. Tevens wordt, bij verkeerd wachtwoord, de variabele ValidUser met de waarde 1 gevuld, en het Accesslevel ingesteld op het laagste niveau. Dat laatste is eigenlijk niet nodig, want de gebruiker komt toch niet veel verder dan het inlogscherm.

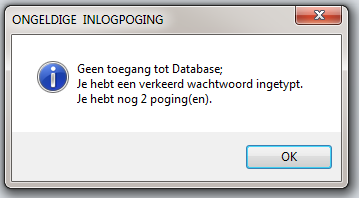

Dat blijkt uit het vervolg van de code, waarin de variabele ValidUser wordt gecontroleerd. Bij de waarden 0 en 1 (geen geldige user ingevoerd, of geen geldig wachtwoord) krijg je een Msgbox te zien die met een teller op het scherm bijhoudt hoeveel pogingen je nog hebt om het wachtwoord correct in te voeren.

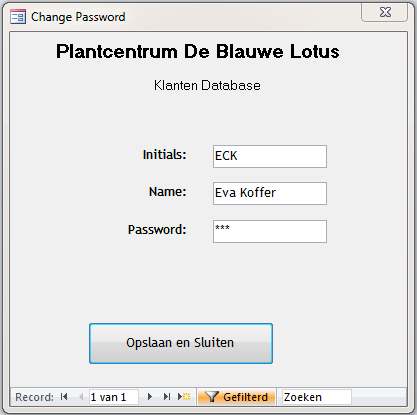

Als het wachtwoord wél correct is, wordt de datum gecontroleerd. In het voorbeeld mag het wachtwoord maximaal 30 dagen verlopen zijn. Je kunt daar natuurlijk elke waarde voor gebruiken die voor je eigen situatie van toepassing is.

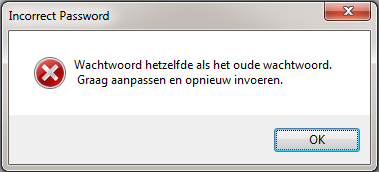

We controleren natuurlijk of de gebruiker wel een nieuw wachtwoord invoert. Doet hij/zij dat niet, dan verschijnt deze melding:

En dat blijft het systeem doen tot er een correct nieuw wachtwoord is ingevoerd. In hoeverre het nieuwe wachtwoord moet afwijken van het oude, kun je uiteraard ook regelen. Maar daar is dit hoofdstuk niet voor bedoeld, dus dat laat ik nog even rusten. Vooralsnog is het voldoende als het nieuwe wachtwoord niet hetzelfde is als het oude. Eén van de manieren om dit af te dwingen is om het oude wachtwoord op te slaan, en deze te vergelijken met het nieuwe wachtwoord.

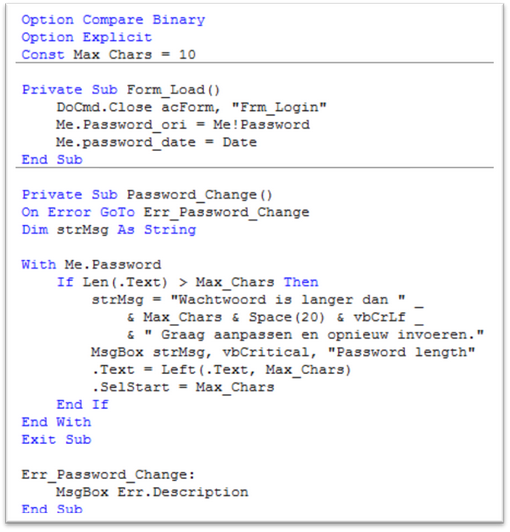

Laten we eens kijken naar de code die we gebruiken in het formulier.

We beginnen met het declareren van de Compare parameter. Standaard staat die in Access op Database, wat prima is voor normaal gebruik. Bij het controleren van wachtwoorden wil je echter onderscheid kunnen maken tussen hoofdletters en kleine letters, en dat kan alleen als je gebruik maakt van de optie Binary. Hiermee wordt de ingevoerde tekst op ASCII waarde vergeleken volgens de reeks A < Z < a < z < À < Ê < Ø < à < ê < ø. Daarmee is het wachtwoord DitIsEenTest dus niet hetzelfde als Ditiseentest. En dat wil je natuurlijk ook als je met wachtwoorden werkt. Want daarmee verdubbel je het aantal tekens dat een gebruiker kan invoeren.

Je ziet ook een constante Max_Chars gedefinieerd. Deze wordt gebruikt om te controleren of het wachtwoord niet langer is dan 10 tekens.

Bij het laden van het formulier (procedure Form_Load) wordt het Login formulier gesloten (wat ook op dat formulier geregeld kan worden trouwens) en wordt het oude wachtwoord in een tekstvak op het formulier gezet. Daar zijn ook andere mogelijkheden voor (Variabele of TempVar bijvoorbeeld) maar om de code uit te proberen kun je het beste een tekstvak gebruiken, omdat je dan ziet wat er gebeurt. Als alles werkt, maak je het tekstvak uiteraard onzichtbaar. Al zijn er redenen te bedenken om het oude wachtwoord wél te laten zien. Zoals: de gebruiker heeft zijn/haar wachtwoord al correct moeten invoeren om überhaupt op het formulier te komen, dus die check is al gedaan: het ingevoerde wachtwoord was dus correct. En we vullen de datum met de huidige datum.

Checken van nieuw wachtwoord

Het nieuwe wachtwoord wordt ‘live’ tijdens het intypen gecontroleerd. We controleren dus op de lengte van het wachtwoord. Als er teveel tekens worden getypt, worden de laatste tekens verwijderd en blijven alleen de 10 toegestane tekens over.

Als de gebruiker klaar is met het invoeren van het wachtwoord, en op de Tab toets drukt, wordt de knop OK geactiveerd. De gebruiker kan natuurlijk ook een muishandeling gebruiken om een ander object te selecteren voordat hij/zij klaar is; in dat geval wordt de gebeurtenis LostFocus getriggerd die het invoerproces afbreekt (CancelEvent) en het wachtwoord object opnieuw selecteert, zodat de gebruiker alsnog verder kan gaan met het invoeren van het wachtwoord.

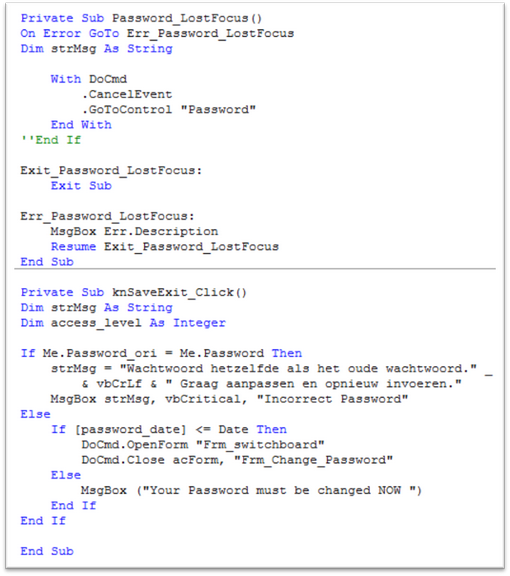

Als de gebruiker op de knop <Opslaan en Sluiten> heeft geklikt, volgt de check of het nieuwe wachtwoord voldoet aan de regels (in het voorbeeld: het mag niet gelijk zijn aan het oorspronkelijke wachtwoord) en daarna wordt het formulier gesloten, en het formulier frm_Switchboard geopend. Op dit formulier worden de ingestelde rechten gecontroleerd.

Formulier opstarten op basis van rechten

Op de formulieren die je opent controleer je eerst welke rechten een gebruiker heeft. En op basis daarvan bepaal je wat die gebruiker mag doen, en mag zien. Je kunt bijvoorbeeld knoppen zichtbaar of onzichtbaar maken, en/of bewerkingsrechten toewijzen. In het voorbeeld word op het startmenu een aantal knoppen getoond op basis van de waarde in de gebruikerstabel.

We gebruiken in beginsel dezelfde werkwijze als op het hoofdformulier, met dien verstande dat we nu gebruik maken van de Public variabele sUserID, die we op het startformulier hebben gevuld met de procedure DisplayMenu.

Vervolgens zie je dat we op basis van het uitgelezen AccessLevel bepalen welke elementen op het formulier zichtbaar mogen zijn, en welke niet.

Dit is een relatief simpel voorbeeld; je kunt dat simpel uitbreiden met opdrachten als Me.AllowAdditions = True/False en Me.AllowEdits = True/False.

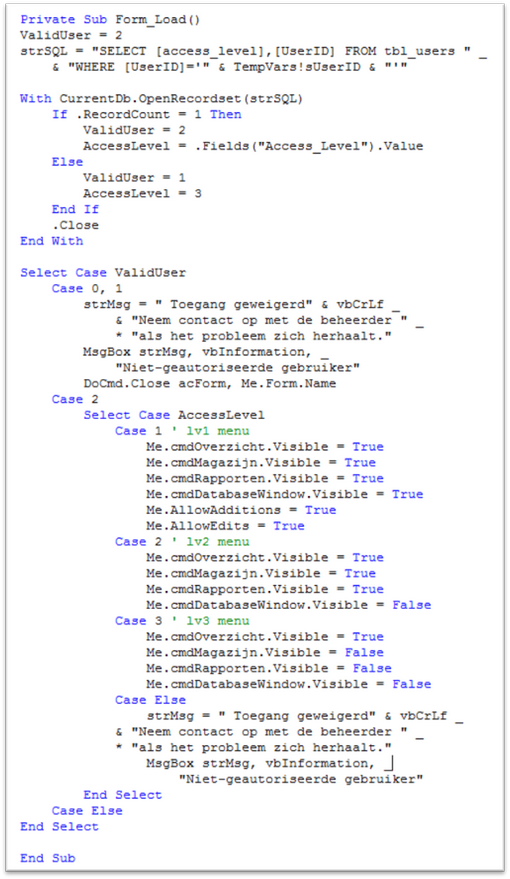

De Tempvars collectie

In het voorbeeld wordt gebruik gemaakt van een Globale variabele die in een aparte module is gedefinieerd. Door deze aanpak heeft de variabele de grootste scope binnen de database, maar daardoor ook de grootste kwetsbaarheid. De waarde ervan blijft namelijk intact zolang de DB goed blijft werken. Als een formulier echter verkeerd wordt afgesloten, of er op een andere manier een fout in de DB optreedt, bestaat de kans dat de variabele zijn inhoud verliest. En dan werkt de procedure die de waarde nodig heeft natuurlijk niet goed meer.

Om dat gevaar te ondervangen, kun je de waarde op andere manieren vastleggen. Een optie is bijvoorbeeld om daar een aparte tabel voor te gebruiken die je steeds opnieuw vult. Of je gebruikt, als je met Access vanaf versie 2007 werkt, de TempVars collectie. Die behoudt namelijk wél zijn waarde als de DB crasht. Dus als je de DB of een formulier na een crash weer opent, heeft de Tempvar zijn waarde gewoon behouden, en is hij nog steeds bruikbaar.

Om de Tempvars collectie te gebruiken, passen we de opstart procedure dus enigszins aan.

We hebben eerst uiteraard weer de tabel tbl_Users geopend om de gebruiker gegevens op te halen. Vervolgens controleren we weer of de gebruiker bestaat, en daarna gaan we met de TempVars aan de slag. Eerst wordt de collectie verwijderd met RemoveAll. Deze techniek kan riskant zijn als je er niet zeker van bent dat er nog andere TempVars bestaan die moeten blijven. In dat geval kun je de TempVars beter verwijderen met TempVars.Remove ("sUserID") en dit dan ook voor de overige TempVars die je opnieuw definieert.

Vervolgens worden de TempVars aangemaakt met Add, en gevuld met een waarde. In het voorbeeld komen die dus uit de Recordset, maar je kunt een TempVar overal mee vullen, net als gewone variabelen. Je hoeft overigens geen variabele type aan te geven; TempVars zijn altijd van het type Variant.

Nu de TempVars zijn gedefinieerd en gevuld, kun je ze gebruiken wanneer je ze nodig hebt. Het aardige is, dat je ze, behalve in je formulieren met VBA, ook in queries kunt gebruiken. Je kunt er dus mee werken alsof het een gewoon veld is. Die toepassing hebben we hier niet nodig, we gebruiken ze als normale variabelen.

Bij het laden van de formulieren kunnen we de TempVar variabele nu dus gebruiken in onze SELECT statement. Dat ziet er dan zo uit:

Hierbij wordt de variabele sUserID rechtstreeks uit de collectie TempVars gehaald. Je kunt een variabele op nog 2 andere manieren aanroepen, namelijk op Indexnummer en op Indexnaam. Dat ziet er dan zo uit: TempVars.Item("sUserID") en TempVars.Item(0). Alle varianten leveren uiteraard hetzelfde resultaat op.

Extra mogelijkheden

Wil je het écht uitgebreid hebben, dan kun je een aparte tabel maken voor de rechten en instellingen, en die uitlezen bij het openen van een formulier. Je kunt dan denken aan Kleurschema’s die de gebruiker zelf kan instellen, en vertalingen van het formulier. Zo kan in België een werknemer dan kiezen uit Franstalige formulieren of Nederlandstalig. Uiteraard geldt hier: hoe meer mogelijkheden je aanbiedt, hoe meer je moet inrichten. De techniek echter blijft steeds hetzelfde: je leest de rechten van de gebruiker uit, en bepaalt a.d.h. daarvan wat er moet gebeuren met het formulier.

Wil je van deze mogelijkheid gebruik maken, dan is het zinvol om eerst na te denken over de inrichting van de tabel waarin je de aanpasbare instellingen wilt opslaan. Voor kleurschema’s en vaste lettertypes kun je denken aan een aparte tabel die je koppelt aan de Gebruikerstabel, want je maakt voor elke aanpassing een apart record aan. En je wilt natuurlijk dat die is gekoppeld aan de juiste gebruiker. De tabel bevat dan alle eigenschappen die generiek zijn voor alle objecten in Access die op dezelfde manier aangepast worden.

Wil je aanpassingen opslaan op Formulierniveau, zoals vertalingen van labels etc., dan moet je ook de formulierobjecten apart opslaan. Je kunt daar een aparte tabel voor maken, waarin je dan weer de UserID opneemt, de formuliernaam en de objecten die je wilt kunnen aanpassen. Als een label in 4 talen moet kunnen worden getoond, dan maak je dus 4 velden voor Frans, Nederlands, Engels en Duits, een veld UserID, een veld FormulierNaam en een veld ObjectNaam. In de tabel tbl_Users staat dan welke taal ze willen zien. Bij het inlezen van het formulier lees je de daarbij behorende taalelementen uit, en koppel je ze aan de formulierobjecten met dezelfde naam.

Als je de gebruiker zélf elementen wilt laten aanpassen, zoals kleurschema’s, dan moet je de gebruiker uiteraard de optie geven om de wijzigingen op te slaan.

Samenvatting

In dit hoofdstuk hebben we gezien hoe we met behulp van een tabel Gebruikersgegevens kunnen opslaan, en deze gegevens gebruiken om op formulieren rechten in te stellen. De mogelijkheden die deze aanpak biedt zijn heel uitgebreid; je kunt de gebruiker een eigen taal aanbieden voor je formulieren, eigen kleurenschema’s laten samenstellen etc. Wél is het belangrijk dat je de in te stellen opties goed kenbaar maakt aan de gebruiker, en goed vastlegt.

|

Helpmij.nl prijsvraag juni

|

Auteur: Helpmij.nl

|

|

Ook in juni is er weer een schitterende prijs te winnen met de Helpmij.nl prijsvraag. Dit maal ontvangt de winnaar de mooie Apple TV 3rd generation mediaspeler. Doe dus (weer) mee!

De vragen:

1: Wie bedacht bij Apple de naam Macintosh en hoe kwam hij daar op?

2: Wat is de naam van de groep van organisaties welke de H.264 codec bedacht hebben?

3: Wat is dit jaar de juryhoofdprijs van de Helpmij.nl fotowedstrijd?

Denk je het juiste antwoord te weten op de bovenstaande vragen, klik dan hier voor het wedstrijdformulier! Doe dit wel vóór 30 juni om kans te maken op deze prachtige prijs!

Succes!

De prijzen worden aangeboden door:

De prijswinnaar van onze meiprijsvraag:

De prijswinnaar van de maand mei is mavaros. De winnaar ontvangt de volgende prijs: Windows 8.1 Licentie + Media! Bovendien ontvangt de winnaar een licentie voor Nod32 antivirus software van ESET. Gefeliciteerd!

De winnaar van de juniprijsvraag wordt bekend gemaakt in de juli editie van onze nieuwsbrief.

Bestuur en wedstrijdcommissie zijn uitgesloten van deelname!

|

VBA voor Doe het Zelvers Deel 7

|

Auteur: leofact

|

|

|

VBA voor Doe het Zelvers is een reeks artikelen, bedoelt voor mensen die met VBA in Excel aan de slag willen om taken te automatiseren of om deze toegankelijk te maken voor gebruikers met weinig Excel kennis. VBA is een volwaardige programmeertaal met een woordenschat en een zinsopbouw (syntaxis). Om deze goed te kunnen leren wordt het aangeraden om hierover boeken te lezen. Bijvoorbeeld uit deze willekeurige selectie.

|

Vorige aflevering

In de vorige aflevering hebben we een timer gecreëerd met gebruik van de OnTime methode. Er werd ook een methode gegeven om de geselecteerde rij en kolom zichtbaar te maken. Daarnaast werd de conversie van Excel 2003 naar 2010 besproken. Daarbij werden de problemen die bij de overgang op kunnen treden behandeld.

In deze aflevering

Deze aflevering gaan we in op de mogelijkheden welke VBA biedt om keuzes te maken op basis van voorwaarden (condities). Verder wordt het maken van sprongen binnen de code behandeld.

Voorwaardelijke keuzes

Het komt vaak voor dat er op basis van bepaalde voorwaarden een handeling of een berekening moet worden verricht. VBA heeft hiervoor een aantal gereedschappen aan boord. De eerste die wordt besproken is:

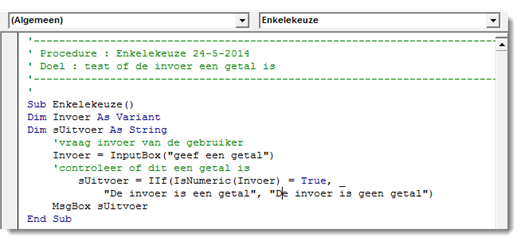

IIF

Deze functie geeft een variabele een bepaalde waarde afhankelijk van het feit of er wel, of juist niet aan de voorwaarden wordt voldaan. De variabele krijgt de aangegeven waarde op basis van de test die uitgevoerd wordt met IIF. De variabele krijgt dus niet de waarde van de uitslag van de test. In het volgende voorbeeld wordt de gebruiker gevraagd om invoer te geven door middel van de InputBox. Met de functie IsNumeric wordt gecontroleerd of het om een numerieke waarde gaat en vervolgens wordt aan de gebruiker teruggekoppeld wat de uitslag van deze test is:

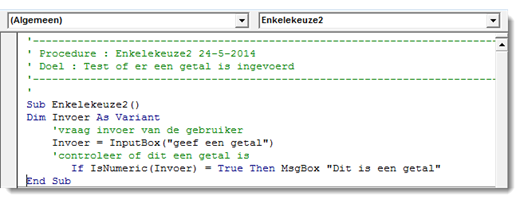

If Then

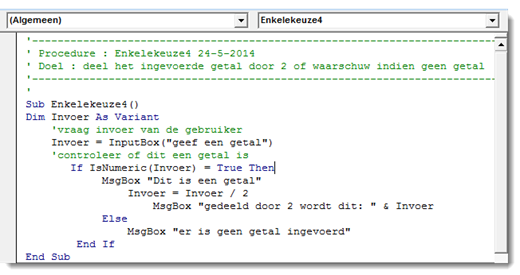

Dit is een meer flexibel alternatief om een conditie te testen. Hierbij kan er een opdracht (statement) worden opgegeven. Dat kan echt van alles zijn, zoals het uitvoeren van een andere macro, een functie, een ander bestand openen en ga zo maar door. In zijn simpelste vorm wordt er één opdracht uitgevoerd als er aan de voorwaarde wordt voldaan:

In dit voorbeeld wordt er alleen een messagebox weergegeven als er sprake is van numerieke invoer. Bij andere invoer gebeurt er niets. Wanneer If Then op deze wijze wordt gebruikt, kan er slechts één opdracht worden ingegeven. Vaak moeten er meerdere opdrachten worden uitgevoerd wanneer er aan een bepaalde voorwaarde wordt voldaan. Dat kan bereikt worden door de uit te voeren handelingen op de volgende regel te zetten. De If Then moet dan wel altijd worden afgesloten met End If:

If Then Else

Er is weinig fantasie nodig om te bedenken dat er situaties zijn waarin er meerdere voorwaarden kunnen gelden. Daarvoor is het statement Else. Dit gebruiken we hieronder om een melding te geven wanneer de gebruiker geen nummer heeft ingevoerd:

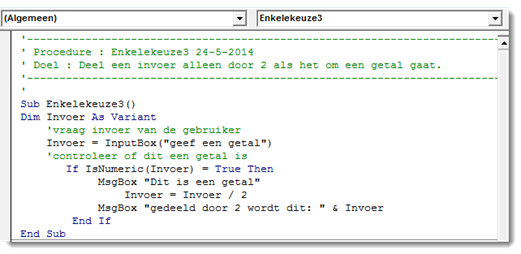

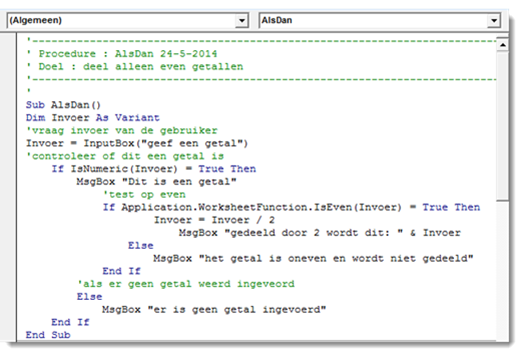

If Then genest

Genest wil zeggen dat er meerdere If Then (Else) statements binnen een IF Then (Else) worden ingevoegd (genest). Dit kan onbeperkt. Er is echter wel een gevaar dat je het spoor bijster raakt en dan alleen met grote moeite kan achterhalen waar er precies op getest wordt. Gestructureerd werken is hier erg belangrijk.

Stel nu bijvoorbeeld dat je bij de deling alleen de even getallen door 2 wil delen. Dan kun je in een geneste If Then testen of het getal even is:

N.B. VBA heeft geen eigen even/oneven functie. Er hoeft echter niet per se uitgeweken te worden naar een werkbladfunctie. Dit kan ook prima met de operator Mod (rest). Dan wordt de sythax:

If Invoer Mod 2 = 0 Then

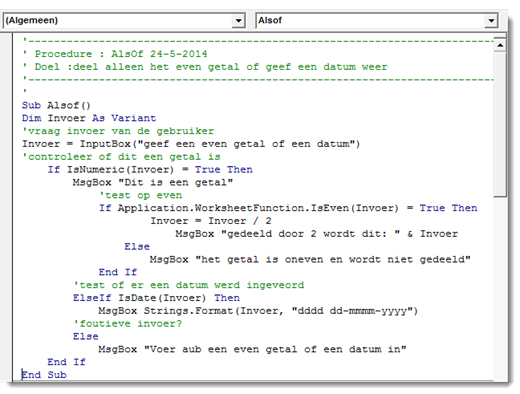

ElseIf

Het is in VBA mogelijk om op een specifieke andere voorwaarden te testen. Dat kan met ElseIf. Wanneer we in ons voorbeeld ook een datum moeten kunnen invoeren kan dat bijvoorbeeld als volgt:

Bij het testen op de condities kunnen operatoren worden ingezet, om bijvoorbeeld op gecombineerde condities te testen. Dat kan bijvoorbeeld met OR (of). De conditie is dan waar als het een getal betreft óf een datum:

If IsNumeric(Invoer) = True Or IsDate(Invoer) = True Then

Met AND (en) wordt er alleen aan deze conditie voldaan als alle condities waar zijn:

If IsNumeric(Invoer) = True And Invoer < 24 Then

In dit voorbeeld wordt alleen aan de condities voldaan als invoer een numerieke waarde is én dat deze waarde kleiner is dan 24.

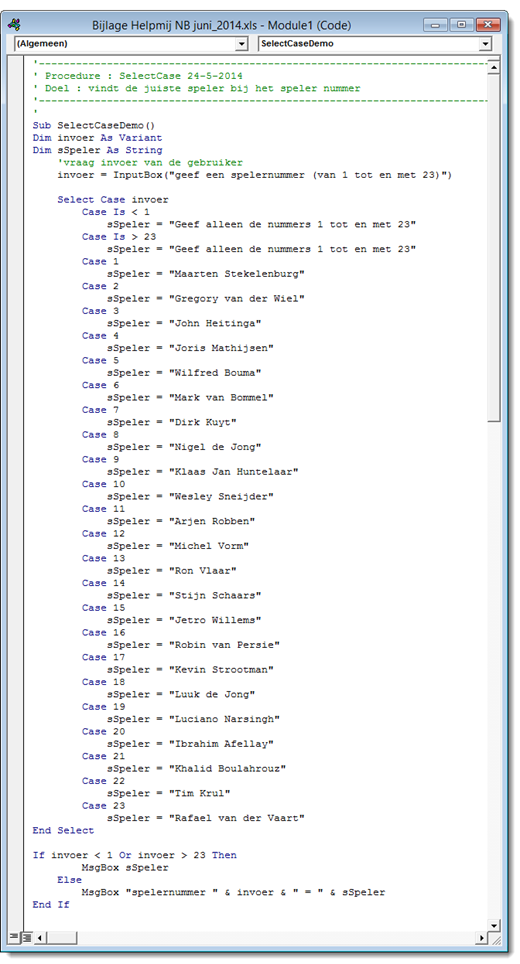

Select Case

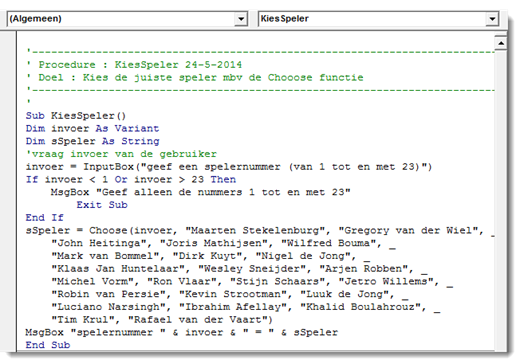

Wanneer er sprake is van één variabele die op (veel) verschillende waarden moet worden getest is het aan te bevelen om Select Case te gebruiken. Hierbij is op een overzichtelijke manier een opdracht bij een bepaalde waarde uit te laten voeren. Als voorbeeld de spelers van Nederlands elftal met hun rugnummers:

De kracht van Select Case is o.a. dat er bij iedere Case meerdere opdachten gegeven kunnen worden. In dit voorbeeld komt dit niet zo goed tot uiting.

Een andere functie om uit een lijst te kiezen en in dit geval meer voor de hand liggend om te gebruiken is:

Choose

Deze functie is speciaal bedoeld om aan de hand van een indexnummer een waarde uit een lijst te kiezen:

Sprongen

Alle voorbeelden, zoals tot nu toe gegeven eindigen na een foute invoer, of na één keer een waarde getoond te hebben. Dit zou herhaald kunnen worden door een Loop. Dit komt in de volgende aflevering aan de orde. Er kan echter ook worden herhaald door in de routine terug te springen. Dit kan met Goto. Hiermee wordt naar een label in de code gesprongen. Dat kan zowel vooruit als achteruit. Het maken van sprongen op deze wijze wordt over het algemeen sterk afgeraden. Heen en weer springen in de code kan een onontwarbare kluwen veroorzaken waar niet meer uit te komen is. Dit wordt wel spaghetti-code genoemd. De inzet van Goto kan meestal vermeden worden door gebruik te maken van een goed gestructureerde If Then Else, een Select Case of een loop. Dit zal resulteren in veel duidelijker leesbare code. Er zijn echter

voorbeelden waarbij het gebruik van GOTO juist wel goed is. Dat is o.a. bij de foutafhandeling het geval; On Error Goto. Hierover meer in een later artikel.

Ook sprongen naar andere macro’s kunnen zeer nuttig zijn. Dit kan door middel van de CALL functie, of simpelweg door naar de naam van de macro te verwijzen. Hiermee wordt het mogelijk dat één en dezelfde macro door verschillende andere macro’s gebruikt wordt. Hierdoor wordt de programmacode efficiënter door het beperken van overbodige (redundant) code.

Ondanks genoemde nadelen in deze aflevering toch één voorbeeld van springen binnen een procedure. Dit om de procedure te herhalen zolang als dat gewenst wordt. In de volgende aflevering wordt getoond hoe hetzelfde bereikt kan worden door middel van een loop.

Hiermee beëindig ik deze aflevering.

Samenvatting

In deze aflevering werd het maken van keuzes besproken door het gebruik van If Then Else en ElseIf. Daarbij werd het stellen van meerdere voorwaarden of condities kort besproken aan de hand van de operatoren AND en OR. Ook de mogelijkheden van Select Case en Choose werden besproken. Als laatste werd het maken van sprongen binnen de code besproken en werden de nadelen daarvan genoemd. Alle besproken code is te vinden in deze bijlage.

Volgende aflevering:

De volgende keer wordt het opzetten van loops besproken met een aantal do’s en dont’s en tips om de loops te versnellen.

|

Interview met Warme bakkertje

|

Auteur: K1pje

|

|

In deze editie van de nieuwsbrief een interview met iemand die nog één van de oude ambachten beoefent. De nickname van deze persoon verraadt eigenlijk al welke dit is: Warme bakkertje is uiteraard een bakker. Het profiel van Warme bakkertje geeft nog wat meer informatie: Rudi is de naam die achter deze nickname schuilgaat en hij is woonachtig in Merksem, een district van Antwerpen. Actief op het forum is Rudi ook: er zijn meer dan 6600 posts van zijn hand sinds zijn registratie in 2008, waardoor Rudi de titel “Mega Honourable Senior Member” verdiend heeft.

Benieuwd naar wat een bakker hier op Helpmij.nl te zoeken heeft? Of misschien wil je wel weten wat het geheim is van lekker brood? De redactie is daar ook erg nieuwsgierig naar, dus hier is het interview:

Zoals je profiel al aangeeft heet je Rudi. Kan je kort toelichten “wie” Rudi is?

Wel, mijn naam is dus Rudi Ceulemans en ik wordt dit jaar 53 jaar. Mijn vrouw Denise en ik kennen elkaar al 30 jaar (waarvan 22 jaar gelukkig getrouwd) en wij hebben 1 zoon Mike, die dit jaar zijn vleugels uitslaat en het nest gaat verlaten.

Mijn vrouw en ik baten samen een bakkerij uit in Merksem en dit sinds 1993.

Het is duidelijk waar jouw nickname vandaan komt aangezien je bakker bent. Ben je een zogenaamde ambachtelijke bakker die brood bakt of een banketbakker? Beoefen je dit beroep al lang en hoe ben je eigenlijk bij dit beroep terecht gekomen?

Eigenlijk is het allemaal begonnen als een hobby om de werklast van een bevriende bakker te verlichten. Dit heb ik dan gedurende 2 jaar gecombineerd met mijn eigenlijke beroep als kok. Dan een carrièrewissel gemaakt en vier jaar later de zaak overgenomen. Dus alles bij elkaar zit ik nu ongeveer 28 jaar in het vak.

Zoals je het zo mooi stelt ben ik nog een echte ambachtelijke bakker die elke nacht nog voor zijn oven staat. Alles wordt nog in het eigen atelier geproduceerd. Als zelfstandige moet je uiteraard van alle markten thuis zijn want de eindverantwoordelijkheid ligt uiteindelijk bij jou, maar mijn liefde gaat toch vooral uit naar het bereiden van brood en aanverwanten.

Wat maakt jouw brood nu verschillend met brood wat je in de supermarkt koopt? Wat is het geheime ingrediënt in jouw producten?

Zonder al te technisch te worden is het grootste verschil toch tijd. Supermarkten zonder eigen bakkerijafdeling kopen hun producten bij industriële bakkerijen die al in de vroege namiddag beginnen te produceren voor de volgende dag. Koop je daar dus een brood is dit toch al direct een uur of vijftien geleden gebakken terwijl het brood bij de ambachtelijke bakker slechts enkele uren voordien gebakken is.

Helpmij.nl is een computer gerelateerd forum zoals iedereen hier wel bekend. Hoeveel heb jij eigenlijk te maken met computers met betrekking tot jouw beroep als bakker?

Kostprijsberekening (gespecialiseerd programma), Facturatie-Receptlijsten (Excel), Winkelpresentaties (Word, PowerPoint) Klanten- en Leveranciersadministratie(Access) zijn allemaal dingen waar je als bakker dagelijks mee te maken hebt.

Wat was jouw eerste ervaring met computers? Heb je nu veel aan computerapparatuur in huis?

Mijn eerste computerervaringen stammen uit de tijd van de 8086-chipsets, dBase en WordPerfect dus al een kleine eeuwigheid geleden.

Wat betreft apparatuur heb ik momenteel nog 3 Acer-laptops, 2 HP-Laserprinters ( 1 kleur en 1 ZW), 1 speciale printer om foto's voor taarten af te drukken en 1 Samsung Tablet.

Hoe heb jij je weg naar Helpmij.nl gevonden? Had je zelf een (computer)probleem? Heb je je avatar, een smiley die zijn hoofd tegen de muur blijft stoten, gekozen vanwege een bepaalde frustratie?

Mijn eerste kennismaking met Helpmij betrof eigenlijk een vraag over Access. Dan eens een kijkje gaan nemen bij het Excel forum en eerst de kat eens uit de boom gekeken. Dan toch de stap gezet om eens een antwoord te plaatsen en kijk we zijn er nog steeds.

|

Die avatar is voor mij eerder de weerspiegeling van een gevoel dat je krijgt als de oplossing voor een probleem binnen handbereik ligt maar je ze net niet kan grijpen. Een bezoekje aan Helpmij kan je dan uiteraard op de goeie weg zetten.

|

|

Wanneer we kijken naar de soort problemen waarmee je mensen helpt, zijn dit veelal vragen die te maken hebben met Excel en VBA. Hoe heb jij deze kennis opgedaan?

Zelfstudie en pure interesse voor automatisatie. Je steekt ook enorm veel op door codes te lezen van anderen, ze proberen te begrijpen en met vallen en opstaan zelf dingen te proberen.

Zijn er ook nog gebieden waarop je jouw kennis zou willen uitbreiden?

Zelfs op het domein waarin ik het meest actief ben is er voor mij nog enorm veel te leren dus laten we daar maar al mee beginnen. Door tijdsgebrek gaat het niet zo snel als ik zou willen, maar we komen er wel.

Wanneer je veel actief bent op het forum zal je bepaalde problemen vaker dan eens tegen komen. Kun je eens zo’n probleem uitlichten? Heb je een goede tip om dit probleem te bestrijden/tegen te gaan?

Dat is het leuke aan dit forum. Sommige vragen lijken op elkaar maar toch is er dan steeds een kleine nuance waardoor je toch weer een andere richting uit moet. Het gaat nooit vervelen.

Tot slot nog een laatste vraag: heb je nog een goede tip voor wanneer mensen zelf thuis brood willen bakken?

Het is een leuke hobby en met de huidige technologie kan je een bevredigend resultaat halen, maar voor het echte werk moet je toch bij de vakman zijn.

Hartelijk dank Rudi voor dit interview. We weten nu een beetje hoe een bakker met de tijd mee gaat en dat hier ook de nodige elektronica bij komt kijken. Hopelijk blijven de mensen beseffen dat brood bij een bakker lekkerder, maar vooral ook verser is. Het zou tenslotte eeuwig zonde zijn wanneer dit ambachtelijke beroep zou verdwijnen. Wij wensen Rudi daarom nog vele jaren plezier van zijn mooie beroep en hopen dat hij nog veel te zien zal zijn op het forum.

|

Privacy add-ons voor je browser

|

Auteur: K1pje

|

|

Is het je opgevallen dat advertenties op websites redelijk vaak op jou van toepassing zijn? Bijvoorbeeld dat je op zoek was naar een bepaalde jurk en je vervolgens op allerlei andere sites advertenties met jurkjes voorbij ziet komen? Hoe kunnen ze dit weten vraag je je dan misschien af. Het antwoord op deze vraag is simpel: bijna al je activiteiten op het internet worden gevolgd. Computers bepalen aan de hand van jouw gedrag wat voor advertentie geschikt voor jou zou zijn. Gepaste advertenties verkopen, hetgeen wat bedrijven als Google en Facebook doen, is enorm lucratief, dus gevolgd zal je worden.

In dit artikel wordt ingegaan op wat je zou kunnen doen om minder gevolgd te worden door middel van add-ons/extensies. Een add-on is eigenlijk niets meer dan een “toevoeging” aan je browser. De meest populaire browsers zoals Firefox, Chrome, Safari en Opera ondersteunen zulke toevoegingen.

Natuurlijk kan je ook simpelweg (vrijwel) alle advertenties laten blokkeren met het bekende Adblock Plus. Probleem is dan dat je nog steeds gevolgd wordt en je hier geen inzicht in krijgt bij gebruik van een dergelijke add-on. Daarom in dit artikel een drietal extensies waarmee je dit inzicht wél kunt verkrijgen. Deze add-ons werken middels een simpel principe: ze blokkeren de code van trackers (volgers) en kunnen daardoor zelfs pagina’s sneller laten laden.

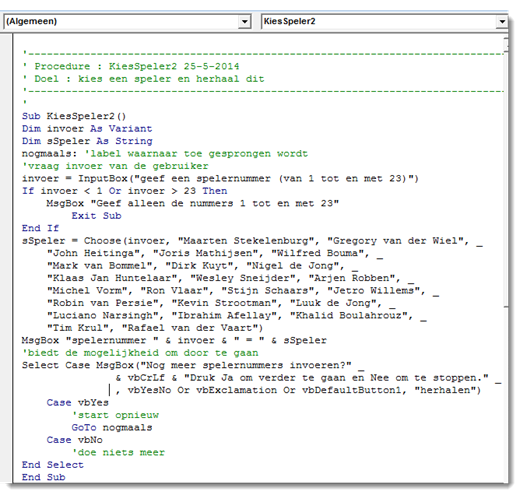

Ghostery

|

Ghostery is een erg populaire add-on met (naar zeggen van de makers) meer dan 20 miljoen gebruikers. Deze add-on is beschikbaar voor Firefox, Chrome, Opera en Safari. De makers van Ghostery beweren dat er meer dan 1900 trackers geblokkeerd kunnen worden met behulp van de extensie. |

Eenmaal toegevoegd zal er gelijk een inleiding gestart worden waarin het een en ander uitgelegd wordt. Deze inleiding kan je uiteraard ook overslaan, maar je kunt hier wel gelijk bepaalde dingen in- of uitschakelen. Een voorbeeld hiervan is Ghostrank, waarbij er anonieme gegevens verzameld wordt over de trackers zelf. Je bent er natuurlijk op uit om juist geen informatie te versturen, dus ook niet naar de makers van Ghostery, dus het advies is om dit gewoon uitgeschakeld te laten. Ook de informatiepop-ups kunnen het beste uitgeschakeld worden. Tot slot kun je bij voorhand in de inleiding al allerlei soorten trackers blokkeren.

|

De oplettende lezer zal na de installatie bemerken dat er een icoontje in de bovenbalk van de browser bijgekomen is: een spookje. Bij het laden van een webpagina zal er een nummertje rechts onder aan het spookje getoond worden. Dit nummertje correspondeert met het aantal trackers dat actief is op de desbetreffende site.

Wanneer je op dit spookje klikt, zal vervolgens een schermpje open klappen zoals hiernaast afgebeeld. Op Helpmij.nl is er blijkbaar maar een enkele tracker actief: Google Analytics. Wil je dat je niet meer gevolgd wordt door deze tracker? Verzet het schuifje dan op rood zoals hiernaast getoond.

|

|

Natuurlijk zijn er veel meer opties zoals het tijdelijk blokkeren. Dit wordt ook uitgelegd in de snelstartgids wanneer voor de eerste keer op het spookje geklikt wordt. De instellingen kunnen bereikt worden door op het spookje en vervolgens op het tandwieltje en op Opties te klikken. We laten het aan de lezers over om eventuele persoonlijke aanpassingen aan de instellingen te maken.

Wat wel belangrijk is, is om te weten wat de verschillende categorieën van de trackers allemaal zijn en wat er gebeurd wanneer je een desbetreffende tracker uitschakelt. Analytics trackers zijn volgers die enkel informatie verzamelen over jouw activiteiten. Uitschakelen van deze volgers gaat dus geen problemen opleveren behalve dat er geen informatie meer verzameld wordt over jouw surfgedrag. Bakens zijn hier een beetje vergelijkbaar in; deze zijn er namelijk enkel voor bedoeld om je te volgen maar ze verzamelen geen informatie. Privacy trackers zijn gerelateerd aan privacy mededelingen waarbij je moet denken aan do-not-track functies. Reclame trackers leveren, zoals de naam suggereert, advertenties aan. Eigenlijk kan je alle hierboven genoemde trackers ongestraft uitschakelen zonder dat dit jouw surfervaring gaat beïnvloeden.

Tot slot heb je nog de Widgets trackers. Deze categorie volgers zijn nodig voor bepaalde functionaliteit van websites. Hierbij moet je denken aan sociale media toepassingen, maar ook online spelletjes kunnen hier onder vallen. Schakel je dus trackers uit in deze categorie, dan kan het zijn dat de website niet goed meer functioneert!

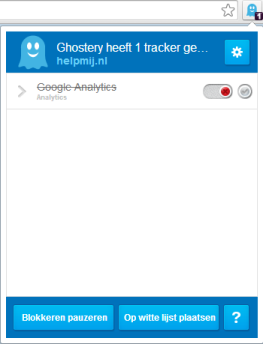

Disconnect

Een andere populaire extensie om je privacy te helpen beschermen is Disconnect. Ook deze add-on is beschikbaar voor Chrome, Firefox, Safari en Opera. Disconnect doet feitelijk hetzelfde als Ghostery: het blokkeert de trackers. Echter is er veel minder keuzevrijheid dan bij Ghostery: je kunt helemaal niets veranderen aan instellingen. Dit kan als een voordeel (makkelijk), maar ook als een nadeel gezien worden.

|

Na de installatie van Disconnect, waarbij mogelijk een herstart van de browser nodig is, verschijnt er ook nu een icoontje rechts in de bovenbalk. Eigenlijk ziet dit er vergelijkbaar uit als bij Ghostery: een logo met rechts onderaan een nummertje met de (geblokkeerde) trackers.

Wanneer je op dit icoontje klikt, zal ook nu een schermpje uitvouwen. Hierin worden het aantal geblokkeerde trackers getoond in het groen. Wil je dat deze gedeblokkeerd worden? Dan hoef je deze enkel aan te klikken wanneer ze de grijze kleur krijgen. Het enige andere wat je hier nog kunt doen is een whitelist of blacklist aanleggen. Meer opties zijn er (helaas) niet.

Disconnect is zogenaamde “Pay What You Want” software. Dit houdt in dat je de maker betaald naar wat jij de software waard vindt. Dit kan dus ook 0 euro (of dollar) zijn. Helaas is de kans er wel dat je enige herinneringen krijgt wanneer je nog geen “betaling” hebt gedaan.

|

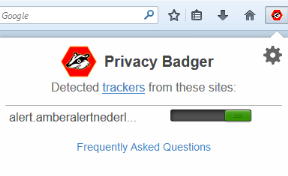

Privacy Badger

Als derde en laatste add-on wordt Privacy Badger besproken. Allereerst is het belangrijk om te weten dat deze extensie nog in de alfa fase zit, en er dus nog mogelijk bugs in kunnen zitten. Echter is de add-on wel al gewoon functioneel, gratis en hij is beschikbaar voor Firefox en Chrome.

Wat maakt Privacy Badger nu verschillend met de twee eerder genoemde add-ons? Privacy Badger detecteert daadwerkelijk of je gevolgd wordt op meerdere websites, om vervolgens de desbetreffende trackers te blokkeren. Dat betekend ook dat standaard alle trackers gewoon toegestaan worden.

| Na installatie van de add-on zal je net als bij de andere extensies een icoontje rechtsboven in de browser terug vinden. Wanneer je op dit das-icoontje klikt, zal er nu ook weer een schermpje uitvouwen waarop je de actieve trackers kunt zien. Je ziet, zoals hier links afgebeeld, dat je een simpel schuifbalkje hebt. Met dit schuifbalkje kan je uiteraard zelf bepalen of je de tracker toelaat (groen) of blokkeert (rood) door te schuiven. Een derde optie is nog dat het schuifbalkje op de gele optie staat: dan wordt je door de tracker gevolgd, maar dan staat deze op de whitelist. |

|

Zoals gezegd komt Privacy Badger pas in actie wanneer je daadwerkelijk gevolgd wordt. Het schuifbalkje staat tenslotte op groen, maar wordt vanzelf naar rood aangepast wanneer je gevolgd wordt. Erg gemakkelijk dus, want je hoeft niets aan instellingen te veranderen. Veel valt er ook niet te veranderen behalve de schuifbalkjes, dus het gebruiksgemak staat bij deze extensie voorop.

Tot slot

In dit artikel is een kleine greep gedaan uit extensies die trackers blokkeren. Wil je niet dat je de hele tijd gevolgd wordt op het internet, dan is het aan te raden om een dergelijke add-on te installeren.

Behalve het niet gevolgd worden, hebben dit soort extensies nog een voordeel: je blokkeert niet de advertenties zelf waardoor eigenaren van websites nog steeds geld kunnen verdienen met deze advertenties. Je pikt dus niets uit de portemonnee van de sitemaker/eigenaar. Veel sites hebben de inkomsten uit advertenties namelijk hard nodig om te kunnen bestaan!

|

Linux en virussen

|

Auteur: femke98

|

|

|

|

Alle computersystemen kunnen last krijgen van malware en virussen, dus ook een Linux computer. Er zijn gelukkig heel weinig virussen voor Linux beschikbaar, zodat gebruikers doorgaans geen antivirussoftware hoeven te installeren. Toch is het verstandig en aanbevolen dat Linux-gebruikers antivirussoftware installeren op hun Linux-systemen als deze op een netwerk zitten met Windows computers.

|

| Er worden immers bestanden over en weer verstuurd en sommige van deze bestanden worden weer naar andere personen via de mail verzonden. |

Sommige gebruikers zullen beweren dat antivirussoftware te veel van het systeem zal eisen, anderen zullen beweren dat het op een Linux computer helemaal niet nodig is. Bedenk echter dat banken tegenwoordig bijna eisen dat op elke computer antivirussoftware is geïnstalleerd. Gelukkig bestaan er voor Linux goede antivirus-programma's en deze zijn zeer eenvoudig te installeren. Om antivirusprogramma's beter te begrijpen, kan het handig zijn om malware zelf te begrijpen.

Vormen van malware:

Malware - Malware is "slechte" software. Malware omvat alle software die een systeem, gegevens of processen / applicaties schaadt. Veel van de malware categorieën overlappen elkaar zoals trojans en spyware.

Trojan - Trojans zijn schadelijke programma's waarmee acties worden uitgevoerd die niet zijn geautoriseerd door de gebruiker. Deze acties kunnen zijn:

- Gegevens verwijderen

- Gegevens blokkeren

- Gegevens wijzigen

- Gegevens kopiëren

- Prestaties van computers of computernetwerken negatief beïnvloeden

In tegenstelling tot computervirussen en wormen kunnen trojans zichzelf niet repliceren.

Spyware - Deze malware verzamelt privégegevens van een gebruiker (financiële informatie, wachtwoorden, gebruikersnamen, etc.) en stuurt deze naar de spyware maker of andere entiteit, die de informatie zal gaan gebruiken. Spyware kunnen trojans zijn en sommige trojans kunnen spyware zijn.

Adware - Adware is de naam voor programma's die zijn ontworpen om advertenties op je computer weer te geven, je zoekopdrachten om te leiden naar reclamewebsites en marketinggerelateerde gegevens over je te verzamelen, bijvoorbeeld welk type websites je bezoekt. Op basis hiervan kunnen dan aangepaste advertenties worden weergegeven. Met adware worden gegevens verzameld met jouw toestemming. Dit moet niet worden verward met Trojaanse spywareprogramma's, waarmee gegevens worden verzameld zonder je toestemming. Omdat de meeste Linux-ontwikkelaars open-source applicaties maken, zijn er niet heel veel Linux-adware programma's te vinden.

Worms - Een computerworm (of kortweg worm) is een zichzelf vermenigvuldigend computerprogramma. Via een netwerk worden kopieën van deze worm doorgestuurd zonder een tussenkomst van een gebruiker. Een worm is geen computervirus want hij heeft geen computerprogramma nodig om zich aan vast te hechten. Men kan stellen dat een worm schade toebrengt aan een netwerk, waar een virus een gerichte aanval op een computer doet.

Veel lezers vragen zich misschien af: "Wat is het verschil tussen een virus en worm? '. Het antwoord is eenvoudig: virussen hechten zich aan programma's en wormen zijn standalone software.

Virussen komen via programma's binnen die gebruikers downloaden en wormen breken in via het netwerk. Als algemene regel kan je stellen dat wanneer een gebruiker het zelf binnen het systeem brengt, dan is het een virus. Komt iets zonder tussenkomst van de gebruiker in de computer, dan is het een worm.

Virussen

Computervirussen zijn een stuk code welke zich kan vermenigvuldigen en in principe altijd schadelijk is voor je pc. Er zijn verschillende soorten computervirussen.

Zombies - Een zombiecomputer (vaak afgekort tot zombie) is een computer die geïnfecteerd is met een Trojaans paard, spyware of virus. Deze kwaadaardige software kan de maker van die software in staat stellen om de geïnfecteerde pc via het internet over te nemen.

Riskware - Riskware is de naam voor legitieme programma's die schade kunnen aanrichten als kwaadwillende gebruikers deze benutten om gegevens te verwijderen, blokkeren, wijzigen of kopiëren, en om storingen te veroorzaken op computers of in netwerken.

Scareware - Software die door middel van bijvoorbeeld popups de gebruikers bang maakt, om deze zo te verleiden tot aankoop van een product. Bekend zijn de pop-ups met de melding dat de pc van de gebruiker vol zit met virussen. Uiteraard zal de in de pop-up genoemde virusscanner deze, tegen betaling, kunnen verwijderen. In de meeste gevallen zijn echter zowel de meldingen als de virusscanner volledig nep, soms bevat de scareware zelf een lading malware.

Samengevat, scareware laat computergebruikers schrikken zodat zij na het betalen van geld of het installeren van malware zichzelf denken te beschermen tegen een niet-bestaande dreiging.

Ransomware - Ransomware betekent letterlijk: gijzelingssoftware. Hiermee blokkeren criminelen uw computer. Deze digitale afpersers doen zich vaak voor als de politie. U zou zich schuldig hebben gemaakt aan strafbare feiten en daarom een boete moeten betalen. Niets is minder waar: het bericht is niet afkomstig van de politie en uw computer blijft ook na betaling geblokkeerd.

Antivirus Software / virusscanners

Dit zijn computerprogramma's die schadelijke software zoals virussen en wormen opsporen, voorkomen en actie ondernemen om deze te verwijderen of onschadelijk te maken. Afhankelijk van de instellingen van het programma kan de malware direct worden verwijderd of de gebruiker kan worden gevraagd wat te doen met de kwaadaardige software.

|

ClamAV - De meest populaire Linux-antivirussoftware is ClamAV. ClamAV is een command-line antivirus-programma dat gratis en open-source is onder de GPL licentie. De updates zijn ook gratis. Het webadres van ClamAV is www.clamav.net. Gebruikers kunnen naar de website om het programma te downloaden of ze kunnen het volgende commando in de terminal gebruiken (kopieër en plak):

sudo apt-get install clamav clamav-daemon clamav-freshclam

|

|

ClamAV's definities worden bijgewerkt via freshclam. Typ "sudo freshclam" om de definities van de virusscanner bij te werken.

ClamTK - clamtk is een grafische gebruikersinterface voor ClamAV. ClamTK is gelicenseerd onder de GPL-licentie. Om ClamTK installeren, ga je naar http://www.clamtk.sourceforge.net en download de software of gebruik het volgende commando in de terminal (kopieër en plak):

sudo apt-get install clamtk

Avast - Avast is een gratis antivirus software. Avast is geen open-source en gebruikt doorgaan veel RAM-geheugen. Veel gebruikers vinden dat Avast meer bescherming biedt dan ClamAV. De betaalde versie van Avast biedt tal van functies die in ClamAV ontbreken. Bezoek http://www.avast.com/nl-nl/index en download de applicatie.

AVG - Anti-Virus Guard is een gratis antivirusbescherming welke kan worden gedownload via deze link: http://free.avg.com/us-en/download.prd-alf

Comodo - Comodo is een gepatenteerde scanner die kan worden gedownload van: https://www.comodo.com/home/internet-security/antivirus-for-linux.php

Kaspersky - Kaspersky is een eigen scanner die kan worden gevonden via deze link: http://www.kaspersky.com/product-updates/linux-file-server-antivirus

Bescherming en repareren:

De beste manier om een systeem te beschermen is door alleen programma's te downloaden en te installeren van vertrouwde sites en ontwikkelaars. Programma's uit de officiële repository van je distro zijn altijd te vertrouwen.

Er zijn twee manieren om malware te verwijderen. De eerste methode omvat het gebruik van een virusscanner die de malware probeert te vinden en te verwijderen. De tweede manier is om de uitvoerbare bestanden handmatig te scannen, zeker wanneer deze programma's niet van officiële repositories komen. Denk hierbij aan PPA's die nog weleens gebruikt worden. (Een ppa is een Personal Package Archive. Dit zijn online-softwarebronnen die gebruikt worden om de nieuwste versies van softwarepakketten, digitale projecten en andere toepassingen te verzorgen.)

De beste manier om beschadigde uitvoerbare bestanden te herstellen, is de geïnfecteerde of beschadigde software opnieuw te installeren. Om jezelf te beschermen tegen malware is het belangrijk om te weten dat malware alleen in een uitvoerbaar of executable bestand kan zitten. Zo kan een PNG, MP3 en FLV-bestanden geen virussen bevatten, omdat ze geen programmabestanden zijn. De gebruiker opent een programma om deze bestanden te bekijken of te beluisteren. Let wel wanneer je via p2p netwerken MP3 of PNG bestanden ophaalt, dat deze geen .exe erachter hebben staan, want dan zijn het wel executable bestanden en dus uitvoerbaar.

Bovendien, vergeet niet dat de meeste screensavers executables zijn, zodat malware zich kan verbergen in screensavers.

Hoewel er voor Linux zeer weinig virussen in omloop zijn, is het verstandig om alle computers en servers te voorzien van een bescherming tegen malware. Weten hoe malware werkt en hoe je computers moet/kan beveiligen zal helpen bij de bescherming van deze systemen.

Maar wat nog belangrijker is: hou je hoofd erbij! Ook al denk je met een Linux computer safe te zitten, de banken zullen waarschijnlijk anders reageren als je geld opeens weg is. En dan heb je een groot probleem. Bekijk de uitzending van Radar maar eens waarin je goed kan zien dat banken nog altijd de schuld bij de klant neerleggen en dat deze hun onschuld moeten bewijzen. Terwijl het toch eigenlijk andersom zou moeten zijn!!

Bekijk de uitzending van Radar HIER. Tegelijkertijd kan je op deze pagina van de website het een en ander lezen over de eisen die banken stellen. Het is maar dat je het weet!!

|

Windows 8 updaten naar 8.1 verplicht?

|

Auteur: CorVerm

|

|

Over misverstanden en onbegrijpelijkheden

We beginnen met het wegnemen van een misverstand. Want nee, je bent niet verplicht om, zoals op enkele sites te lezen is, Windows 8 te upgraden naar Windows 8.1. Zo, het is maar dat je het weet. Wat niet wil zeggen dat je tot in lengte van jaren door kunt blijven draaien op dit systeem. In principe kan het natuurlijk wel, je krijgt alleen geen beveiligingsupdates meer. En dat is de bedoeling niet. Om precies te zijn: Microsoft ondersteunt Windows 8 nog tot 18 oktober 2015. Tot aan die datum hoef je niet te upgraden naar Windows 8.1, want je zult gewoon (beveiliging)updates blijven ontvangen. Na die datum krijg je dus geen updates meer van Microsoft, dus zul je verplicht zijn om voordat 18 oktober 2015 aanbreekt (gratis) te updaten naar Windows 8.1. Duidelijk? Mooi zo.

Maar we zijn er nog niet

Er bestaat nogal wat verwarring over update 1 en update 1. De update voor Windows 8 naar Windows 8.1 en update 1 voor Windows 8.1. De eerste update is optioneel, de tweede is verplicht. Alleen gebruikers die update 1 (dus update 1 voor update 1) installeren kunnen in de toekomst rekenen op beveiligingsupdates en -patches. Zonder update 1 voor Windows 8.1 krijg je geen beveiligingsupdates en –patches meer.

De uiterste termijn voor update 1 (de verplichte update) was 13 mei, maar de uiterste termijn is verlengt tot 10 juni. Het rare aan dit verhaal is dat de bewuste update vanzelf mee geïnstalleerd wordt met de updates die op 'patchtuesday' geïnstalleerd worden ('patchtuesday' is de tweede dinsdag van elke maand). Gezien het voorgaande loopt Microsoft dus zelf achter met het zogenaamde uitrollen van update 1 voor Windows 8.1. Dat kan niet anders.

En nog zijn we er niet.

Er is een aanzienlijke groep gebruikers die problemen ondervindt met het installeren van Windows 8.1. Ook ik heb tot vijfmaal toe een poging gedaan om te updaten naar 8.1. Pas bij de zesde poging was het raak. Hoe dat komt? Ik heb er geen oorzaak voor kunnen vinden. Wat wel eens wil helpen is de laatste updates voor Windows 8 handmatig binnen te halen. Als daar geen “muziek” in zit dan lijkt het wel op puur toeval als het updaten wel lukt.

Je kunt wel lekker doordraaien met Windows 8 dat is vooralsnog geen enkel probleem. Met Windows 8.1 ligt dat toch geheel anders. Heb je de update voor Windows 8.1 niet geïnstalleerd dan krijg je, zoals reeds gezegd, geen beveiligingsupdates en –patches meer.

Voor zover bekend is dit de eerste keer dat Microsoft zo kort na de introductie van een update ervoor kiest om geen ondersteuning meer te verlenen aan machines die niet up-to-date zijn. Een wanhoopsdaad? Wie het weet mag het zeggen.

|

|

Als je naar het startscherm gaat en je ziet de aan- uitknop en het zoekpictogram dan hoef je de update niet op te halen, want dan ben je al de gelukkige bezitter van die update.

|

Heb je update 1 voor Windows 8.1 nog niet binnen dan kun je die zelf hier downloaden.

Over Spraakverwarring gesproken

De berichtgeving rond update 1 is uiterst slordig en daardoor verwarrend.

Stel nou dat je wilt wachten met updaten naar Windows 8.1 tot aan de limiet van 18 oktober 2015. Wat dan? Dan update je als een haas, via de Windows appstore, Windows 8 naar Windows 8.1. Misschien is het tegen die tijd nog lastiger om te updaten naar 8.1 en dan zit je met de gebakken peren. Want hoe zit het dan met update 1 voor Windows 8.1? Als je die niet geïnstalleerd hebt krijg je ook geen updates meer voor het, dan verouderde, besturingssysteem dat Windows 8 heet.

Ergens las ik: “Microsoft maakt op deze manier de overstap naar een, gratis, Linux OS meer en meer aantrekkelijk”.

Triest maar waar.

|

Tips voor Excel

|

Auteur: CorVerm

|

|

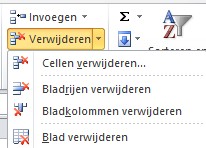

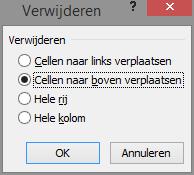

Lege cellen, rijen en of kolommen verwijderen

|

|

Stel dat er lege rijen, kolommen en cellen in je Excel sheet zitten die je wilt verwijderen. Dat kan door die apart te selecteren en onder de tab Start voor Verwijderen te kiezen. Dat kan anders, zeker als er meerdere lege rijen, kolommen of cellen moeten worden verwijderd.

Selecteer de data inclusief lege rijen, kolommen en cellen. (Dus beslist niet op CTRL+A drukken) Druk op F5 om het venster Selecteren speciaal te openen. Kies voor Lege waarden en klik op OK. Nu zijn alleen de lege gedeelten in het werkblad nog geselecteerd en zo moet het ook. Let er op dat (vooral tekst) in de cellen passend is, dus niet “overloopt” in de volgende cel, want dat geeft een probleem met selecteren. Druk daarna de toetsen CTRL+ het minteken waarna het scherm Verwijderen verschijnt. Wat betreft de lege cellen en rijen kies je voor Cellen naar boven verplaatsen, voor lege kolommen druk je nogmaals CTRL+ het minteken om de lege kolom(men) te verwijderen. Kies dan wel voor Hele kolom.

|

|

|

Tijd uit datum en tijd splitsen

|

|

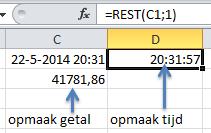

Heb je gegevens binnengehaald waar de volledige datum en tijd in één cel staan? Maar je bent alleen geïnteresseerd in de tijd? Dat is geen probleem met de functie REST.

Wat doet de functie REST eigenlijk? Delen. Met name het restgetal, het getal achter de komma dus.

|

|

Een datum en tijd zijn niks anders dan getallen. Door een cel een bepaalde opmaak mee te geven toont Excel datum en tijd zoals we die willen zien.

In C2 zie je het getal dat staat voor de datum en tijd in C1. De opmaak van deze cel is Getal. Welnu, door de formule =REST(C1;1) in D1 te typen krijg je als uitkomst: 0-1-1900 20:31. De datum die wordt weergegeven is getalsmatig een nul. Geef D1 daarom de opmaak Tijd. Kopieer de formule, zover als nodig, naar beneden. In C2 zie je het getal dat staat voor de datum en tijd in C1. De opmaak van deze cel is Getal. Welnu, door de formule =REST(C1;1) in D1 te typen krijg je als uitkomst: 0-1-1900 20:31. De datum die wordt weergegeven is getalsmatig een nul. Geef D1 daarom de opmaak Tijd. Kopieer de formule, zover als nodig, naar beneden.

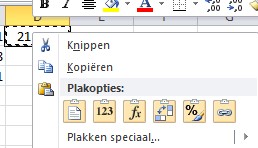

Maar nu zit je nog met de kolom waar alle data in staat “in je maag”. De gegevens uit die kolom verwijderen heeft geen zin, want dan zijn de gegevens in de kolom waar de tijden in staat ook weg. Je hebt immers de bron van die gegevens weggehaald. Daarom selecteer je de gegevens in de kolom waar de tijden in staat en druk op de toetsen CTRL+C. Je hebt nu de gegevens gekopieerd. Klik met rechts op één van de cellen en kies voor Plakken speciaal, uit de opties die je te zien krijgt kies je Waarde (123). De formules zijn uit de kolom verdwenen, wat overblijft zijn de waarden. Dat betekent dat je nu met een gerust hart de oorspronkelijke gegevens kunt verwijderen.

Stel dat je de datum uit de gegevens wilt halen, gebruik dan de formule zoals in onderstaand voorbeeld is beschreven.

|

(Speel)stad verwijderen uit cel

|

|

|

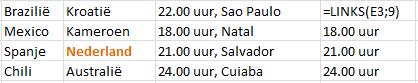

Stel je hebt het speelschema naar een Excelblad gekopieerd, maar je je wilt alleen de tijd van de wedstrijd weten.

Waar de wedstrijd wordt gespeeld dat boeit je niet, dus daarom passen we de functie LINKS toe. In het voorbeeld is dat =LINKS(E3;9). LINKS geeft het eerste teken of de eerste tekens in een tekenreeks als resultaat, op basis van het aantal tekens dat u opgeeft. Met andere woorden: de tekenreeks hebben we ingesteld op 9, dat betekent dat elk leesteken en elke spatie wordt meegeteld. Zo gezien is het resultaat van de formule bv 18:00 uur. Wil je “uur” ook niet zien? Zet dan de tekenreeks op 5.

Vervolgens kopieer je de verkregen gegevens om die met plakken speciaal van de formules te ontdoen. De originele gegevens kunnen verwijderd worden.

|

Rang

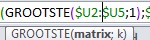

Bij een gelijk aantal punten is het lastig om de rangvolgorde te bepalen. In het voorbeeld zie je dat Brazilië en Kameroen beiden zes punten hebben vergaard. De rangvolgorde bepaal je met de formule =RANG(U2;$U$2:$U$5;1), althans voor de hoogste score. Voor nummer twee in de rangvolgorde gebruik je =RANG(U2;$U$2:$U$5;2). Het vervelende is dat deze formule altijd de eerste cel pakt van de twee gelijke uitkomsten. Wordt voor de puntentelling in klom T de formule =$Q$2*3+$R$2*1 gebruikt voor kolom U wordt =Q2*3+R2*1+N2-O2 in de strijd geworpen. De eerste formule vermenigvuldigt het aantal gewonnen wedstrijden met 3 en telt daar gelijkgespeelde wedstijden vermenigvuldigt met 1 bij op. Zodoende komen Brazilië en Kameroen op 6 punten.

De tweede formule telt bij de punten het aantal gescoorde doelpunten op en trekt daar de tegendoelpunten van af. Je krijgt een heel andere rangschikking en het zal wel erg toevallig zijn als er dan nog een gelijke rangschikking uitkomt. In kolom T zie je het aantal punten aan de hand van gewonnen, verloren en gelijkgespeelde wedstrijden. In kolom U het is het doelsaldo erbij opgeteld, terwijl je in kolom V de Rang ziet gemaakt aan de hand van kolom U.

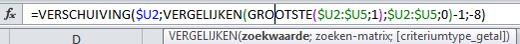

=VERSCHUIVING($U2;VERGELIJKEN(GROOTSTE($U2:$U5;1);$U2:$U5;0)-1;-8) is een hele “mond” vol, maar valt in de praktijk we mee om te begrijpen. Er zijn drie formules genest die er voor zorgen dat de winnaar van, in dit geval, groep A is geworden. Met de functies VERSCHUIVING en VERGELIJKEN is het mogelijk om van rechts naar links te zoeken. Dit in tegenstelling tot de functie VERT.ZOEKEN die alleen in staat is van links naar rechts kan zoeken. $U2 is de verwijzing van waaruit gezocht moet worden. Door de puntkomma te plaatsen is het volgende argument aan de beurt.

|

|

We gaan dus vergelijken en daarvoor gebruiken we de functie GROOTSTE (het streepje in GROOTSTE is de cursor), die dient als het eerste argument voor VERGELIJKEN, namelijk als zoekwaarde.

|

Vervolgens geven we de matrix (een argument voor GROOTSTE) op en dat is $U2:$U5 en k staat voor de zoekvolgorde, een 1 dus. Dat wil zeggen dat de grootste waarde moet worden gezocht.

Het volgende argument voor VERGELIJKEN is zoeken-matrix. We gebruiken daar hetzelfde bereik voor als daarnet maar nu met als crtiteriumgetal_type een 0. Dan is het laatste deel van de formule aan de beurt. Dat zijn argumenten voor VERSCHUIVING. Immers is de VERGELIJKEN functie afgesloten met een haakje en dus is het weer de beurt aan de eerste functie, VERSCHUIVING.

We moeten nog de argumenten Rijen en Kolommen invullen. Het argument -1 wil zeggen dat er in de eerste rij van het opgegeven bereik wordt gezocht. Terwijl -8 het aantal kolommen bestrijkt waar de gezochte waarde zich bevindt.

Zoals je wellicht opgevallen is staan er voor de kolomletters dollartekens. Dat is gedaan zodat je de formule naar rechts kunt kopiëren, de kolomletters de kolomletters blijven onveranderdt (de kolomverwijzingen zijn nu absoluut) en dat is de bedoeling. Immers moeten we de gegevens in beide gevallen uit kolom U halen. Het enige dat er aangepast moet worden is het tweede argument van de formule GROOTSTE, die waarde verander je in 2. Met andere woorden; wordt er nu gezocht naar de op één na grootste waarde.

Let goed op waar de puntkomma’s en de haakjes moet komen te staan anders kloppen de formules niet.

|

|

Tip: formules die je maakt zijn zonder dollartekens relatief en met dollarteken absoluut.

|

|

Wil je een formule kopiëren en je bemerkt dat de formule (voor een goed resultaat) absoluut moet zijn? Klik dan in de formule op de kolom- en celverwijzing en druk op F4, nu is het hele bereik absoluut gemaakt.

|

|

Varia

|

Auteur: Redactie

|

|

|

Met deze maandelijks terugkerende rubriek brengen we de laatste nieuwsfeiten en wetenswaardigheden op computergebied onder de aandacht.

|

Tip voor Word 2010

In Word 2010 is het standaard lettertype ingesteld op Calibri. Bevalt dat lettertype je niet dan kun je per document het lettertype wijzigen. Moet je dat bij ieder document doen dan is de lol er al gauw van af. Stel dan liever een ander, door jou gewenst standaard lettertype in. Als Word geopend is druk je op de toetsen CTRL+SHIFT+F, het venster lettertype verschijnt. Kies het door jou gewenste lettertype en grootte en klik op Als standaard instellen. Voortaan zal elk nieuw document openen met het ingestelde lettertype.

Meest geavanceerde simulatie van het heelal tot nu toe

|

|

Met meerdere supercomputers zijn wetenschappers erin geslaagd om een realistische simulatie van het universum te maken. Er was vijf jaar onderzoek en drie maanden rekentijd nodig om tot dit resultaat te komen. Dan heb je wel een kubus met

|

|

zijdes van 35 miljoen lichtjaar voor dertien miljard jaar gesimuleerd. Lees hier meer over de simulaties of kijk naar de bijbehorende video.

|

DigiD-wachtwoord verplicht wijzigen is een makkie

|

|

DigiD gaat strengere eisen stellen aan het wachtwoord. In het verleden werd er niet op gelet, maar vanaf nu moet het wachtwoord voldoen aan een aantal eisen. De wachtwoorden moeten voortaan bestaan uit minimaal 8 (en maximaal 32) tekens. Weten hoe dat in z’n werk gaat lees je hier.

|

Linux Mint 17 "Qiana" LTS versie is uit!

|

|

Linux Mint 17 LTS versie is uit! Er zijn tot nu toe twee versies te downloaden, namelijk de Cinnamon en de Mate versie.

Het is een LTS versie en krijgt support tot April 2019.

De officiële versies zijn al via een mirror ftp uit Ierland te downloaden. Dit is volkomen veilig.

|

Download: Linux Mint 17 Cinnamon 32bit

Download: Linux Mint 17 Cinnamon 64bit

Download: Linux Mint 17 Mate 32bit

Download: Linux Mint 17 Mate 64bit

Men verwacht dat de ISO's vanaf komende week ook te downloaden zijn via de officiële website van Linux Mint, http://www.linuxmint.com/oldreleases.php.

Voor de Cinnamon en Mate versie zijn dit de systeemeisen:

- x86 processor (Linux Mint 64-bit vereist een 64-bit processor. Linux Mint 32-bit werkt op zowel 32-bit en 64-bit processors)

- 512 MB RAM (1GB aanbevolen (voor een comfortabel gebruik)

- 5 GB of HD vrije ruimte (20GB aanbevolen)

- Grafische kaart met 800×600 resolutie (1024×768 aanbevolen)

- CD/DVD drive of USB poort

De KDE en XFCE versies zijn nog niet goedgekeurd voor uitgave. Je kan de voortgang volgen van het testen van de nieuwe versies, op deze webpagina. Wanneer de boel op 100 % staat, dan is de verschijningsdatum dichtbij.

Heb je een moderne computer met UEFI in plaats van BIOS ("Windows 8-computer")? Kies dan beslist Mint 17 Qiana, want die heeft een veel betere UEFI ondersteuning dan Linux Mint 13 LTS.

Verander je eBay wachtwoord nu!

Het laatste slachtoffer van een cyberattack is veilingsite eBay. Als je een van de 145 miljoen gebruikers van de site bent met een actief of inactief account, is het heel waarschijnlijk dat je account is besmet. Lees hier het hele artikel.

Politie waarschuwt voor risico van naaktfoto's

|

|

De altijd waakzame dienders zijn een campagne begonnen om ons te waarschuwen voor het veelvuldig versturen van naaktfoto's. We weten immers nooit wat daarmee gebeurt. Bovendien vind je op de site meer info wat verstandig is om op je profielwebsites over jezelf te plaatsen. Neem hier een kijkje en laat je tevens informeren over hoe je jezelf kunt beschermen tegen cybercrime.

|

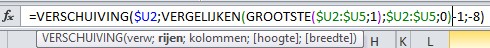

Een nieuwe PC gekocht met Windows 8.1?

Wanneer je de prestaties van deze pc wilt vergelijken met je oude PC mis je misschien de Windows prestatie index. Deze is niet meer aanwezig in Windows 8.1. Je kunt de prestatie toch redelijk vergelijken als je daarvoor ChrisPC Win Experience Index gebruikt. De uitkomsten hiervan zijn redelijk vergelijkbaar met de originele prestatie index.

Spotify werd gehackt, en slechts één gebruiker had er last van

|

|